Contre-visualités. Tactiques artistiques contemporaines à l’ère des nouveaux médias

Un nombre croissant d’artistes se range aujourd’hui derrière la bannière des « médias tactiques » (tactical media1) ou, quand il ne s’en réclame pas, tend tout au moins à s’approprier cette logique. Le choix du terme en lui-même est symptomatique, puisqu’il puise dans le vocabulaire militaire et s’inspire des conflits asymétriques. Les artistes revendiquant ou ayant recours à un usage « tactique » des médias sont bien conscients que leur intervention sera toujours circonscrite, temporaire et minoritaire, face à un système des médias bien rodé, qui relève plutôt quant à lui d’une « stratégie » largement admise par la majorité. Aux yeux des tenants des tactical media, les techniques numériques, loin de se cantonner à de simples supports techniques, organisent un champ de pouvoir qui ne dit pas son nom, puisque ses protocoles sont autant de stratégies silencieuses pour distribuer les places et les paroles, pour attribuer une certaine visibilité aux uns et la refuser à d’autres. La montée en puissance d’acteurs nouveaux comme celle des artistes-hackers, des désobéissants numériques2 et des militants technologiques, donne à penser que la tradition situationniste des années 1960-1970 retrouve actuellement un souffle nouveau, elle qui avait souligné que tout art politique est nécessairement un art de la guerre3. On constate en effet la résurgence d’un vocabulaire fortement teinté de termes bellicistes, comme pour mieux insister sur le fait que le champ du voir est incontestablement aussi un champ de pouvoir. Si les technologies sont autant d’instruments de gouvernementalité et de contrôle, elles doivent pourtant être adoptées au préalable par des comportements et des habitudes que les sujets internalisent : si le pouvoir, selon la grande leçon de Foucault, n’est donc jamais exercé sur des sujets, mais passe par des sujets, c’est que ceux-ci le détiennent déjà en partie et qu’ils sont (du moins en droit) toujours capables de le détourner. Les médias tactiques représentent aujourd’hui un terrain d’enquête fascinant où se rejoignent les héritages des avant-gardes artistiques et certains acquis des études visuelles, surtout dans leur versant le plus politisé. L’un des pionniers des visual studies aux États-Unis, Nicholas Mirzoeff, l’a mis en exergue : la visualité constitue un véritable champ de bataille4. Il désigne en effet sous le terme de visualité, un registre visuel autoritaire qui trouve son origine dans les écrits du théoricien militaire Carl von Clausewitz. En 1832, ce dernier explique que le champ de bataille devenu trop étendu, la visualisation constitue le privilège du commandement, à l’inverse des soldats incapables d’accéder d’un seul regard à l’ensemble du champ de bataille. De tout temps, des supports visuels furent utilisés afin de mettre certains sujets sous les projecteurs et laisser les autres dans l’ombre. La bataille pour la visibilité fut donc aussi une bataille pour et par les médias visuels (des stèles babyloniennes jusqu’aux tableaux de l’âge classique en passant par les fresques des souverains de la Renaissance). Les médias dits nouveaux n’échappent pas à cette règle, si ce n’est qu’ils lui imposent des protocoles d’un genre inédit5. En attendant, si la mondialisation, elle-même placée sous le signe de la « siliconisation6 », a généré de nouveaux régimes de visibilités standardisés, ces mêmes protocoles qui en permettent la propagation, sont parfois utilisés à rebours de leur usage premier, pour faire advenir des contre-visualités créant des failles dans un dispositif faussement rodé. Si la visualité se règle aujourd’hui comme un champ de bataille, comme le rappellent tant d’artistes numériques et d’ « hacktivistes », la riposte s’organise en ordre dispersé, par des tactiques aussi protéiformes qu’éphémères, comme si c’était justement par leur multiplicité qu’elles tentaient de mieux faire valoir leur potentiel tactique. Au risque de faire violence à la singularité de ces interventions, nous proposerons un essai de cartographie de quelques-unes de ses formes les plus singulières, en distinguant des tactiques d’irruption (I), de perturbation et intervention (II) ainsi que de ré-existence (III).

I. Irruptions

Adoptant l’image du champ de bataille dans Is a Museum a Battlefield?, Hito Steyerl (Allemagne, 1966) s’intéresse au financement souvent opaque des institutions artistiques. En projetant au cours d’une conférence deux vidéos tournées avec son smartphone et apparemment sans rapport l’une avec l’autre, l’artiste établit une concordance incongrue entre, d’une part les munitions produites par la compagnie allemande Heckler & Koch retrouvées dans un charnier turc, et d’autre part un espace circulaire au sein d’une sculpture présentée à la Royal Academy of Arts de Londres, sponsorisée et soutenue par la même société. En effet, l’œuvre comporte sur l’image affichée à l’écran du smartphone de l’artiste un trou d’un diamètre de 7,62 millimètres, soit l’exacte dimension des munitions fabriquées par Heckler & Koch. Cette corrélation fournit la « preuve fictive » que les activités des fabricants d’armes laissent des traces sur les expositions que ceux-ci soutiennent. Au final, dit l’artiste « nous sommes confrontés à la physique étrange des balles qui pénètrent les espaces artistiques et en sortent, en laissant des trous sur leur passage ». Elle dévoile ainsi les liens substantiels, mais passés sous silence, qui peuvent se tisser entre les institutions muséales et l’industrie de l’armement. Dans sa conférence, présentée lors de la 13e édition de la Biennale d’Istanbul (2013) parrainée notamment par la société turque Koç Holding, Hito Steyerl révèle que la succursale Otakar de cette société est spécialisée dans la production de véhicules militaires. Le groupe Siemens, qui a été l’un des plus grands fabricants d’armes en Allemagne, apporte également son soutien à l’événement. Steyerl nous apprend qu’au cours de ces dernières années, l’entreprise Nokia, filiale de Siemens, a développé un système de surveillance des communications téléphoniques et internet vendu à la Syrie, à l’Iran, au Yémen et à l’Égypte qui a permis d’espionner et d’arrêter les opposants au régime syrien par exemple.

L’artiste choisit pourtant de ne pas déserter cet événement d’art compromis par des subventions douteuses. La tactique de Steyerl semble être celle du cheval de Troie, pour reprendre l’expression de Lucy R. Lippard dans son essai « Chevaux de Troie : art et pouvoir militants7 ». Plutôt que de boycotter des institutions culturelles viciées à ses yeux, Steyerl mène sa critique de la logique capitaliste en artiste, afin d’occuper le terrain des institutions et d’en examiner les racines. Cette démarche n’est pas sans rappeler la critique institutionnelle, émanant d’artistes comme Marcel Broodthaers, Daniel Buren et Hans Haacke en Europe et Michael Asher aux États-Unis. Théorisée par des auteurs proches de la revue October, celle-ci propose une analyse critique de la logique des musées et des galeries d’art, mais aussi des relations sociales et économiques qui participent à la production de la sphère artistique8. Malgré un discours actualisé, on peut néanmoins se demander si la démarche d’Hito Steyerl, qui poursuit celle de la critique institutionnelle, n’est pas intrinsèquement instituée et, dans une certaine mesure, neutralisée par l’institution même, dès lors que celle-ci l’accueille. L’artiste admet les ambiguïtés et les risques d’une institutionnalisation de la critique dans un texte paru en 2006, The Institution of Critique, dans lequel elle livre une analyse des différents moments de la critique institutionnelle. Aujourd’hui selon l’artiste théoricienne, l’institution culturelle est prise entre les tenailles d’une double injonction, celle des politiques néolibérales d’une part, et celle des idéologies protectionnistes et nationalistes, d’autre part. Dès lors conclut Steyerl, « il semble qu’il n’y ait jamais eu autant besoin d’institutions capables de répondre aux nouveaux besoins et désirs9 ». En investissant le terrain institutionnel, Hito Steyerl n’a manifestement pas mis fin à son financement discutable – Koç Holding demeure jusqu’à ce jour l’un de ses sponsors fidèles –, toutefois elle rend perceptible une réalité dissimulée au sein même du système qui produit cette cécité.

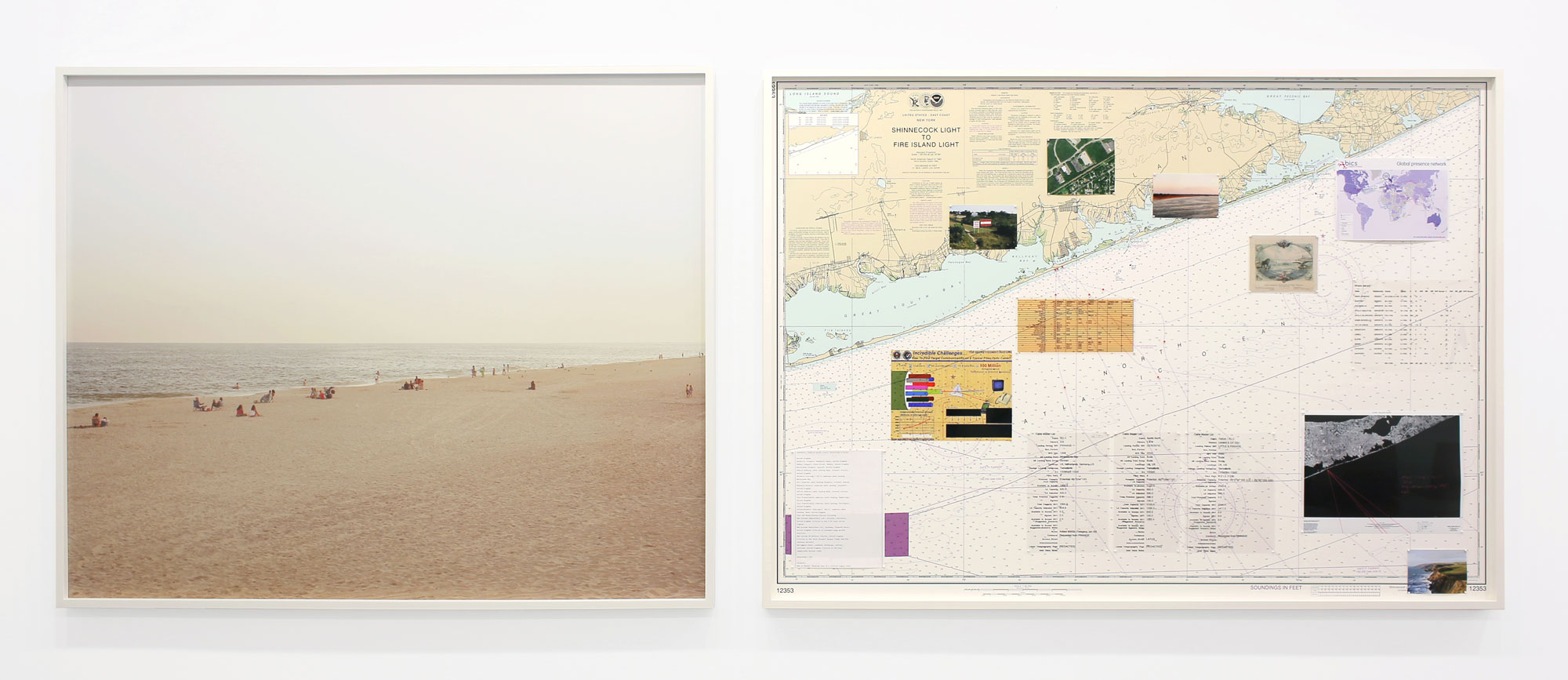

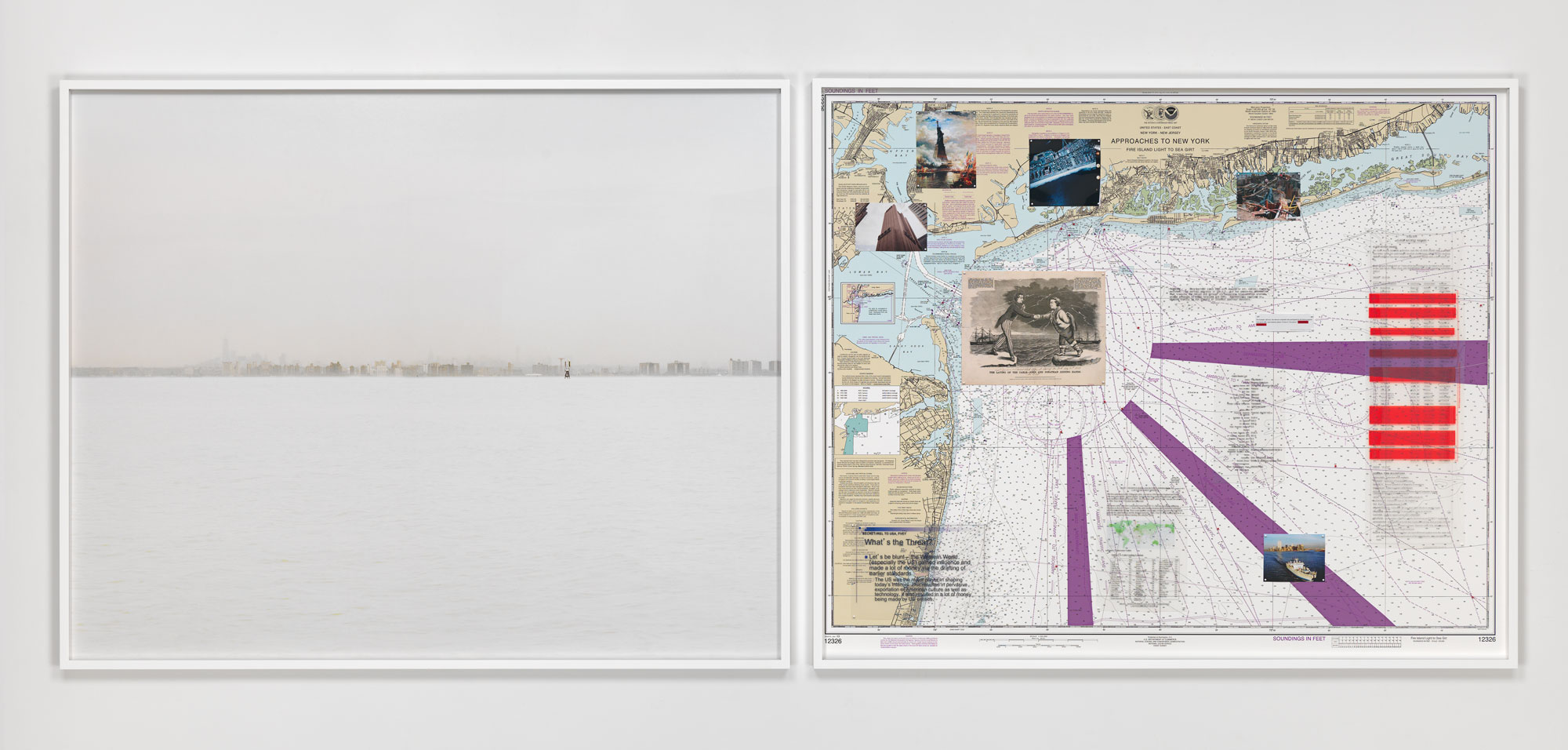

Dans une perspective analogue, relative à l’irruption sensible d’une réalité occultée, certains artistes témoignent d’un intérêt pour la façon dont se renégocie le visible, lorsque les informations et leur diffusion se dématérialisent. Face à ces médialités de plus en plus discrètes, face aux black boxes, des systèmes clos, opaques et généralement peu accessibles, ou encore face à des moyens technologiques matériellement inaccessibles à notre regard, ces artistes s’emploient en effet à rendre visible le fonctionnement des médias récents pour en révéler les structures politiques, économiques, sociales et culturelles sous-jacentes, comme en témoignent de nombreuses manifestations10. Dans cette perspective, le travail de Trevor Paglen (États-Unis, 1974) est particulièrement édifiant. L’artiste cherche à rendre discernable la cécité entretenue à l’endroit des infrastructures organisant le web et comment celle-ci facilite une méconnaissance et, dès lors, des abus de pouvoir. Il entreprend notamment de dénoncer aux États-Unis la surveillance par l’État de ses ressortissants et d’autres habitants du globe, dans le sillage du lanceur d’alerte Edward Snowden. Pour cela, il a étudié pendant deux ans les informations révélées par ce dernier, et les a recoupées avec divers documents comme des cartes maritimes et des dossiers de la NSA11. Il a ainsi pu localiser certains des lieux où l’agence de surveillance intercepte les données qui transitent par les câbles à fibres optiques. La série NSA-Tapped Fiber Optic Cable Landing Site (depuis 2015) rend compte de cette enquête par des diptyques présentant des cartes maritimes, divers documents et des photographies de rivages à l’endroit même où plongent sous l’océan les câbles sous-marins mis sur écoute par le gouvernement états-unien. Légèrement surexposées, ces photos semblent parfois recouvertes d’un voile laiteux qui altère l’image. L’artiste révèle ainsi les ressorts de la société capitaliste qui rend son propre regard intrusif inaccessible à la vision humaine.

La révélation des phénomènes contemporains invisibles est également au cœur du travail de l’artiste Samuel Bianchini (France, 1971) qui s’attache à montrer les fluctuations boursières dans Visible Hand (2016). Selon les principes de l’ASCII Art qui consistent à produire des images à l’aide des lettres, des chiffres et des caractères disponibles en informatique, l’œuvre connectée à internet affiche le dessin d’une main dont la forme fluctue au gré des variations financières. L’image de ce membre préhensile peut évoquer tour à tour l’idée du digital, la théorie de la main invisible de l’économie formulée par l’économiste Adam Smith, ou encore le régime comptable décimal. Le couplage des données numériques et de l’image de la main fait converger visuellement le système de computation et le système de représentation, où les données numéraires engendrent une image qui rend perceptible l’évolution des indices boursiers. Le dynamisme animant ces données ne cesse de reconfigurer l’image et donc de la désagréger : pour reprendre les termes de l’artiste, celle-ci « lutte avec son [propre] système de représentation12 ».

Dans ces différentes œuvres, les artistes ripostent à l’occultation de certains phénomènes, mais ils s’interrogent surtout sur les modalités de la nouvelle condition du visible et sur ce que celle-ci est à même de produire : ils livrent les éléments de leur enquête comme autant de preuves attestant leurs propos (séquences vidéo chez Steyerl, documents chez Paglen et montants des transactions chez Bianchini), tout en assumant les dimensions circonstanciées, temporaires, négociées, de ces représentations (impertinente chez Steyerl, voilée chez Paglen, changeante chez Bianchini) pour mieux s’opposer à la stabilité et aux certitudes des discours autoritaires.

II. Perturbations et interventions

Une reformulation du champ de bataille politico-artistique apparaît avec la culture des hackers. Celle-ci repense la fonction de la désobéissance civile à l’ère du cyberespace, soit que l’artiste adopte lui-même le rôle du hacker, soit qu’il s’associe à des experts en nouvelles technologies. La figure du hacker promeut en effet une éthique caractérisée par une méfiance vis-à-vis des formes autoritaires, une soif de liberté et un accès illimité au savoir, qui n’est pas sans rappeler à certains égards l’activité artistique. Le rapprochement paraît plus pertinent encore si on relève la similitude des gestes de bidouillage, de bricolage, de do it yourself, de furtivité et d’esquive, communs à l’artiste et au hacker.

Pour un des collectifs pionniers dans ce domaine, Critical Art Ensemble13 (créé en 1987 aux États-Unis), le cyberespace est manifestement devenu le nouveau terrain de lutte, qu’il convient de conquérir ou, tout au moins, de perturber dans ses manifestations hégémoniques14. Face à ce déplacement de champ, la réponse consiste dès lors à téléporter les méthodes de l’intrusion illégale et de la grève issues de l’histoire de la désobéissance civile, vers cette nouvelle phase de l’économie à l’ère des réseaux, considérée comme un « flux électronique nomade15 ». En s’appropriant de manière électronique certaines stratégies et tactiques provenant de la désobéissance civile, le travail artistique de CAE formule un véritable projet de « contre-surveillance » démocratique, où « [b]loquer l’accès à l’information demeure le meilleur moyen de perturber une institution, quelle qu’elle soit : une armée, une entreprise, ou même un gouvernement16 », dans le but de remettre « l’information au service des usagers plutôt que de l’utiliser au profit des institutions17 ». Cette convergence des pratiques issues du hacking et de la sphère artistique permet de mieux comprendre les possibilités spécifiques de constitution d’une présence à la fois collective et politique dans l’espace numérique. Mais, un corps social collectif peut-il se matérialiser – se manifester, enregistrer ses effets – dans l’espace numérique ? Quelles pratiques permettent d’aboutir à une telle incarnation ?

L’Electronic Disturbance Theater (EDT) est probablement l’un des collectifs qui a le mieux questionné cette notion même d’ « incarnation ». Composé de quatre net.artists et net.activists18 engagés dans le développement de la théorie et de la pratique de la désobéissance civile électronique (DCE), l’EDT concentre ses actions électroniques contre les gouvernements mexicain et états-unien19 pour attirer l’attention sur la guerre menée contre les zapatistes et d’autres opposants politiques depuis le début de 1998. Travaillant à la croisée de la politique radicale, de l’activisme, de l’art de la performance et de la conception de logiciels, l’EDT s’est attaqué à ces questions par une série d’interventions expérimentales et hybrides qu’il a lui-même baptisées network_art_activism, dont les signatures sont la participation collective, l’open source et l’adoption créative des technologies de base du cyberespace : courrier électronique, javascript élémentaire, scannage des ports20. Ces actions « tactiques » produisent, pour reprendre les mots de Michel de Certeau un « mouvement ‘‘à l’intérieur du champ de vision de l’ennemi” […], et dans l’espace contrôlé par lui21 », tout en suggérant que la performance dans le cyberespace peut produire une forme alternative de spatialité. Pour EDT, comme pour les Zapatistes, le cyberespace peut être pratiqué comme une forme inédite de sphère publique, ou comme une piste pour la mise en scène de « lignes de fuite » plus efficaces, à l’usage de ceux qui luttent pour un changement politique, économique et social.

Si l’on reste aveugle à l’humour et à la dérision, on est condamné à ne rien entendre au mouvement zapatiste actif dans le Chiapas au Mexique. Le 3 janvier 2000 l’Armée zapatiste de libération nationale (Ejército Zapatista de Liberación Nacional)22 fait courir – avec succès ! – le bruit qu’il a bombardé des casernes fédérales de l’armée mexicaine au moyen de sa force aérienne, dont le monde entier ignorait l’existence. Il s’agissait, en guise de seuls missiles, de petits planeurs inoffensifs en papier, porteurs de poèmes et de messages défaitistes destinés aux soldats encasernés. Un an plus tard, les Zapatistes renouvellent leurs attaques. Ils dévoilent la nouvelle arme électronique qu’ils ont mise au point : un logiciel baptisé Zapatista Tribal Port Scan (ZTPS), qui permet aux artistes et aux activistes d’accéder librement aux ports internet de n’importe quel site web du gouvernement états-unien ou de l’armée mexicaine, afin de les noyer sous un flot de contre-propagande. À leur façon, les zapatistes numériques modernisent les techniques de détournement situationniste en les liant aux technologies récentes : ce faisant, ils dénoncent l’usage commercial et privé du cyberespace – protégé par la force des armes et de la loi – et le détournent en le rendant public.

Le développement du Web 2.0 et des réseaux sociaux a mis en lumière l’adoption par de nombreuses entreprises d’un vocabulaire identique à celui utilisé par les artistes et par les hackers militants dans les années 1990 – une rhétorique de l’ouverture, du bricolage, du partage, etc. Les stratégies disruptives des activistes ont ainsi été progressivement intégrées au sein des nouvelles logiques commerciales du modèle néolibéral. Riposter en privilégiant l’opposition radicale au système est devenue de plus en plus inefficace à l’ère d’une économie immatérielle caractérisée par une flexibilité croissante, puisque celle-ci risque à tout moment d’alimenter la machine qu’elle essaye d’enrayer. En ce sens, les artistes et les hackers sont devenus, selon la commissaire et chercheuse en sciences de l’information Tatiana Bazzichelli « des agents actifs dans l’innovation commerciale, tout en sapant la marche des affaires23 ». Ces croisements entre art et « hacktivisme » au sein de l’économie de l’information ont ainsi transformé « le sens et les contextes de la critique politique et technologique24 ». Produire des perturbations efficaces exigerait par conséquent d’imaginer des formes d’innovation qui affecteraient de nombreux domaines de notre vie quotidienne : pour y arriver, il serait nécessaire de posséder une connaissance approfondie de la logique capitaliste. C’est exactement dans cette démarche que s’inscrit Telekommunisten Network, une cellule d’activistes, fondée par Dmytri Kleiner en 2006. N’hésitant pas à puiser dans l’imagerie héroïque du mouvement ouvrier des XIXe et XXe siècles, cette association promeut l’avènement d’un web libre et ouvert, où le partage serait une valeur cardinale. Au moyen d’un service de communications longue distance à bon marché (Dialstation), ou encore d’un système de partage de fichiers AWFK (away from keyboard, comprendre « en live »), avec lequel les utilisateurs s’échangent des données de la main à la main grâce aux clés USB (Deadswap), le Telekommunisten Network milite afin de restituer aux réseaux dits « sociaux » leur teneur véritablement sociale.

Une de leur dernière création, Miscommunication Technologies (en cours), opère par la création de « technologies qui ne fonctionnent pas comme prévu, ou qui fonctionnent de manière inattendue », tout en utilisant « la parodie, la juxtaposition, l’exagération et la reductio ad absurdum pour mettre au premier plan des aspects de ces relations, qui sont normalement cachés à la vue25 ». En 2013, dans le cadre du Festival Transmediale, Telekommunisten Network propose par exemple l’installation Octo P7C-1, qui met en œuvre une variante du modèle de diffusion d’appels téléphoniques aléatoires pour permettre aux usagers de partager des messages et de combler le fossé entre ceux qui sont connectés et ceux qui sont déconnectés. Installation sculpturale et sonore sous la forme d’un poulpe, Octo P7C-1 met en place l’équivalent d’un « réseau de poteaux téléphoniques à grande échelle26 », tout en laissant le système déterminer arbitrairement qui serait responsable de la transmission d’un message.

Dans une perspective qui dépasse une approche tactique de perturbation du web et déplace l’activisme sur le terrain des droits humains et de l’expertise judiciaire, Forensic Architecture27 effectue des enquêtes pour identifier les auteurs et restituer le déroulement d’actes de violence. Ce collectif pluridisciplinaire intervient particulièrement sur des dossiers relatifs à des crimes de guerre, à des violations des droits humains ou à la destruction de l’environnement commis par des États ou des entreprises. À cette fin, l’équipe se saisit de contenus partagés en ligne, de logiciels libres de droits, d’images filmées au moyen de smartphones ou de caméras de surveillance. Elle travaille notamment sous la forme d’une « pratique médico-légale » de l’architecture, en créant des modèles 3D d’architectures et de sites de conflit, ou encore des cartographies. Les vidéos et la documentation produites sont régulièrement présentées dans des expositions et trouvent un espace de diffusion dans la sphère artistique. En juillet 2020, alors que l’« affaire Adama Traoré » revient au centre de l’attention médiatique dans le cadre des luttes contre les discriminations raciales redynamisées en France, suite à l’assassinat outre-Atlantique de Georg Floyd par la police, le quotidien Le Monde fait paraître une vidéo produite en collaboration avec Forensic Architecture. Celle-ci retrace les dernières heures d’Adama Traoré, décédé en juillet 2016 lors de son interpellation par des gendarmes. Sans établir les circonstances exactes de sa mort, l’enquête effectuée pointe les contradictions des divers témoignages recueillis, en particulier ceux des gendarmes. Quelques mois plus tôt, le collectif avait conçu avec Bellingcat, un site web de journalisme d’investigation, une plateforme pour archiver les images de violences policières lors des récentes manifestations de Black Lives Matter initiées aux États-Unis et propagées depuis dans le monde entier. Cette documentation vise à riposter aux discours politiques et médiatiques dominants, à soutenir le travail d’activiste et les éventuelles procédures judiciaires, en fournissant les preuves de la répression commise par des policiers à l’encontre des civils exerçant leur droit de manifester. Dans un contexte de généralisation du terme « post-vérité » par les médias d’information, Forensic Architecture réhabilite ainsi l’usage des enregistrements visuels et sonores pour produire des énoncés circonstanciés et vérifiés.

Ces projets, à mi-chemin entre l’art et le militantisme, actualisent la question récurrente de l’autonomie et de l’hétéronomie de l’œuvre d’art. Theodor W. Adorno explique que : « l’art n’est social ni à cause du mode de sa production, dans laquelle se concentre la dialectique des forces productives et des rapports de production, ni par l’origine sociale de son contenu thématique. Il le devient beaucoup plus par la position antagoniste qu’il adopte vis-à-vis de la société, et il n’occupe cette position qu’en tant qu’art autonome28 ». Selon le philosophe, le caractère social de l’œuvre se réalise « [e]n se cristallisant comme chose spécifique en soi au lieu de se conformer aux normes sociales existantes et de se qualifier comme "socialement utile"29 ». La possibilité d’un art critique, c’est-à-dire d’un art qui met en crise le politique, naît justement de la négociation entre ces deux dynamiques émancipatrices, à l’œuvre dans les sphères politique et artistique. Les figures du hacker et de l’expert permettent de penser cette articulation. Au-delà du cyberactivisme et des médias forensiques au sens strict, Mckenzie Wark, théoricienne des nouveaux médias et de la communication, propose de penser la place intermédiaire de l’artiste. Un manifeste hacker, pensé comme un hack du Capital de Marx, explique comment la classe bourgeoise qui détenait et contrôlait les moyens de production matérielle a cédé la place à une nouvelle classe dominante dont l’hégémonie ne repose pas sur la propriété, mais sur la maîtrise de l’information et de sa diffusion. La mondialisation, la désindustrialisation et la sous-traitance dérobent aux travailleurs le pouvoir de s’opposer à la classe dominante en bloquant la production : dès lors, c’est sur les données fluides que doit s’établir le rapport de force. Selon elle, il revient à la classe hacker de produire cette opposition. Indéfinie sociologiquement et économiquement, cette classe englobe, au-delà de ceux qui manipulent le code informatique, tous ceux qui créent de nouvelles perceptions du monde, notamment les artistes. L’œuvre n’est alors pas seulement pensée comme représentation, mais aussi comme production de nouveaux possibles.

III. Ré-existence

Certaines résistances passent par d’autres voies que celles qui produisent de nouvelles visibilités, qui perturbent ou interviennent au sein du réel en ligne et hors-ligne. Ces autres voies ne se contentent pas d’affirmer un stérile et statique « j’y suis, j’y reste », mais elles affirment plutôt une puissante résistance à un endroit où l’on ne soupçonnait pas même sa présence. Une résistance qui refuse de se cantonner à une défense des acquis, qui ramènerait donc tout ce conflit – asymétrique – à une guerre de positions, mais qui célèbre au contraire des puissances inventives. Il s’agit ici de résister pour faire exister, ou encore, comme l’écrivait Hannah Arendt, de créer une scène nouvelle où quelque chose reçoit enfin sa puissance d’apparaître30. Au-delà d’une visibilisation des causes et des conditions dévaluées, marginalisées sinon invisibilisées, d’une intervention dans le réel et d’une perturbation des mécanismes de pouvoir, les médias tactiques sont également utilisés aujourd’hui par un certain nombre d’artistes pour imaginer d’autres possibles, afin d’engager d’autres formes indispensables du principe de la vita activa. Cela peut passer par un travail d’archive, d’exhumation des vies oubliées ou encore d’activation des récits et des imaginaires de zones du monde sur lesquels se braquent rarement les feux de projecteurs.

Cette esthétique de ré-existence31 contribue à la déstructuration progressive des formes de pouvoir et de domination matérielle et symbolique, comme en témoigne l’œuvre The General’s Stork de Heba Amin (Égypte, 1980). Au cours d’une conférence, l’artiste narre l’histoire d’une cigogne qui, capturée en 2013 avec un boîtier électronique sur le dos, avait été considérée par les autorités égyptiennes comme un dispositif d’espionnage ennemi. Si l’anecdote prête à sourire, elle permet à l’artiste de livrer divers récits mettant en évidence les liens entre la vision aérienne et l’impérialisme, qu’incarnait notamment Lord Allenby. En 1917, pour reprendre Jérusalem aux Ottomans, ce général britannique avait estimé pouvoir accomplir la prophétie d’Ésaïe32 au moyen de machines volantes ressemblant à des oiseaux, en réalité des avions utilisés pour lancer des tracts en arabe appelant à la reddition. Peu après sa victoire, des images d’actualité, reprises par l’artiste dans sa conférence, montrent l’homme de guerre au Caire, en compagnie d’ « un curieux ami – une vieille cigogne marabout que personne ne peut manipuler sinon le général lui-même », comme le mentionne une légende du film muet de l’époque.

La vision aérienne initialement accessible aux seuls oiseaux est devenue, sous les effets du perfectionnement des appareils techniques de surveillance et de traçage, une norme visuelle occupant dans le régime de représentation occidental la place longtemps donnée à la perspective. Dans L’Œil et l’Esprit, le philosophe Maurice Merleau-Ponty dénonçait déjà la prétention d’une pensée de survol qui croyait pouvoir faire abstraction des contingences du corps propre33. L’importance croissante des vues aériennes produites par Google Maps ou les satellites, nous rend en tout cas « de plus en plus familiarisés avec ce que l’on appelait autrefois la vision divine34 », comme le note Hito Steyerl. Pour Heba Amin ce mode de visualisation machinique entretient des liens litigieux avec la colonisation : « la techno-esthétique est devenue intrinsèquement liée à l’image du Moyen-Orient, car le langage de l’occupation et de la colonisation s’est inscrit dans la visualisation du paysage par l’arpentage, la cartographie aérienne, les bombardements et la guerre des drones35 ».

Par une esthétique des ré-existences, certaines œuvres dessinent des lignes de fuite, nous permettant de visualiser, selon l’anthropologue et artiste Adolfo Albán Achinte, « des scénarios de vie différents, divergents, perturbateurs, à contre-courant des récits d’homogénéisations culturelles, symboliques, économiques, sociopolitiques, [...] dans ces espaces liminaires où le pouvoir est fracturé et montre les fissures de sa propre impossibilité à se réaliser pleinement36 ». Zach Blas (États-Unis, 1981) nous en offre un exemple. Avec Facial Weaponization Suite (2012), l’artiste propose de riposter à la surveillance de masse et à la reconnaissance faciale au moyen de masques informes plus proches du chewing-gum mâché que d’un visage factice se superposant au visage réel. Difformes, ces accessoires ont des airs de glitchs échappés de la planéité de l’écran. Pour l’artiste et théoricienne Rosa Menkman, en rompant avec le programme de la machine, ce « pépin » informatique constitue une occasion créative et subversive37. Dans le cas de Fag Face, la forme est modélisée en accumulant les données faciales de personnes homosexuelles en réaction à des études scientifiques qui tentent de corréler orientations sexuelles et caractéristiques faciales. Les Fag Face Masks ont par ailleurs été portés dans l’espace public à l’occasion de marches militantes LGBTQIA+.

Dans une perspective proche de l’ « esthétique du black block38 », le masque est ici envisagé comme un objet de lutte garantissant l’anonymat à l’instar de ceux portés par les Pussy Riots, les Anonymous, ou encore les Zapatistes, que l’artiste cite dans sa vidéo. La logique de la visibilité laisse ainsi place à celle de l’invisibilité : l’opacité se substitue à l’injonction à la transparence supposée être garante de démocratie. Cependant, cette prétendue dissimulation permet des formes inédites de visibilisation. Portés dans des défilés, les Fag Faces prennent avec leur aspect burlesque des airs carnavalesques. Ils rappellent ainsi d’autres formes de résistances discrètes ou cachées mises en œuvre tout au long de l’histoire par les dominés. Le carnaval a en effet constitué un rituel d’inversion, autorisant provisoirement les subalternes à exprimer leurs récriminations vis-à-vis de la domination exercée à leur égard, comme le rappelle l’anthropologue James C. Scott. Si le carnaval a pu être envisagé comme une soupape qui désamorce la contestation et perpétue le régime politique en place, Scott défend l’idée qu’il offre une place privilégiée à des discours ou des formes d’organisation ordinairement réprimés39. De la même façon, les masques de Zach Blas, apparemment innocents, dissimulent des discours qui ne le sont pas. L’œuvre produit du factice et du jeu mais, comme le carnaval, elle constitue aussi un défi lancé à un système oppressif et autorise à formuler qu’autre chose est possible.

Par leurs tactiques d’irruption, de perturbation et de résistance comme ré-existence, les œuvres analysées créent autant de contre-visualités. Si l’on veut cependant éviter de tomber dans le piège d’un romantisme naïf, il convient de bien saisir que le champ visuel est, en lui-même, déjà traversé par des forces contradictoires et opposées, que les tactiques subversives des artistes ne font qu’amplifier. C’est ainsi que la conférence Sand in the Eyes (2018) de l’artiste et dramaturge Rabih Mroué (Liban, 1967) nous fait prendre conscience que les contre-visualités sont parfois ailleurs que là où on les soupçonne d’être : pire encore, si celles-ci s’opposent à une organisation hégémonique du voir, elles ne relèvent pas pour autant d’une promesse d’émancipation. L’artiste consacre cette conférence aux vidéos de recrutement de Daech que l’État islamique diffuse sur internet. Il relate, photographies à l’appui, avoir reçu dans sa boîte aux lettres une clé USB sur laquelle est gravée l’adresse web www.lfv.hessen.com. Après quelques recherches en ligne, les initiales LFV se révèlent être l’abréviation de Landesamt für Verfassungsschutz, en d’autres termes, la clé USB semble provenir de l’Office Fédéral de la Protection de la Constitution à Hessen, en Allemagne, une agence des services secrets allemands. Surpris, l’artiste raconte avoir branché l’objet à son ordinateur, ce qui lui a permis de découvrir un fichier contenant de nombreux films et clips de propagande réalisés par Daech. S’étant promis d’éviter de regarder des vidéos de décapitation, il se refuse à en activer une et confie la clé USB à un proche, auquel il délègue le visionnage. Deux jours après, sa pénible tâche accomplie, l’ami dévoué montre à l’artiste l’extrait d’une des vidéos, au motif que, dans celle-ci, un terroriste ressemble à Rabih Mroué. Ce dernier en convient, tant le bourreau de la vidéo semble être son sosie. L’artiste entreprend alors de retrouver les circonstances dans lesquelles lui a été dérobée son image. Il raconte avoir été sollicité pour jouer le rôle de Saladin dans le film Kingdom of Heaven réalisé en 2005 par l’Étatsunien Ridley Scott. Dans l’incapacité de se déplacer à Londres pour y être auditionné, il avait enregistré une scène en format vidéo, depuis chez lui à Beyrouth. Le spectateur découvre ainsi l’artiste tentant maladroitement d’interpréter le guerrier musulman. Mroué projette alors l’extrait de la vidéo de propagande islamiste où cette scène de combat est insérée. Il s’interroge avec ironie et inquiétude, « qui nous a recrutés pour rejoindre ISIS […] ? Est-ce vraiment cela, être un figurant40 ? ». Il met ainsi à jour l’une des manœuvres visuelles de l’État islamique consistant à s’approprier des stéréotypes et des dogmes des fictions hollywoodiennes pour les intégrer au sein de sa propagande41.

Le glissement des codes de la fiction au sein d’une représentation qui tend à se faire passer pour authentique est particulièrement déstabilisant pour les spectateurs de la vidéo de Daech42. Ce brouillage des frontières est d’autant plus perturbant que l’artiste en joue également. S’il est peu probable que les services secrets allemands aient envoyé à l’artiste une clé USB, l’anecdote de sa participation à un casting cinématographique est en revanche plus crédible. Mroué poursuit son analyse du processus visuel mis en œuvre par Daech en cherchant à identifier ce qui nous fait violence dans ces images. Pour ce faire, il confronte deux photogrammes : le premier issu d’une vidéo de décapitation d’otage, le second d’une séquence réalisée depuis un drone de combat tirant des missiles sur des humains. L’artiste fait part au spectateur de sa répugnance à activer la vidéo de la décapitation à la différence de l’autre, qui suscite chez lui moins de réserves, puis il s’interroge sur ce qui différencie les régimes d’images documentant dans les deux cas des meurtres. Selon l’artiste, les premières images documentent le terrorisme, tandis que les autres documentent la guerre contre le terrorisme. La disparité tient aussi à la distance entre les corps et la caméra qui les filme, et à la circulation des regards induite par le dispositif d’enregistrement. Dans la vidéo de la décapitation qui ne sera pas activée au cours de la conférence, l’otage et l’assassin paraissent nous dévisager. Mroué nous explique que dans ce cas nos yeux se croisent et qu’un contact se noue, tandis que dans les images réalisées par l’appareil aérien automatisé, les yeux des victimes ne nous sont pas perceptibles : dès lors, leur mort apparaît presque indistincte, bien que nous sachions pertinemment qu’elle a eu lieu. Ce qui fait violence au-delà de la représentation, c’est l’implication du regardeur dans le processus intentionnel et politique auquel cette représentation est originellement destinée : la vidéo de Daech vise à recruter des partisans ou à terroriser l’ennemi tandis que les images du drone certifient l’avancée de la lutte contre l’État islamique. Sand in the Eyes déplace les productions visuelles de Daech au sein de l’œuvre et fait ainsi dérailler le processus des images tel qu’il a été envisagé initialement par l’État islamique : si Deach produit une forme de contre-visualité, Mroué en construit aussi une autre. En effet, les confrontations réalisées par l’artiste montrent que la violence n’est pas exclusivement immanente aux images. Ce qui fait violence au-delà de la représentation, c’est notre implication plus ou moins forcée dans la rhétorique au cœur de laquelle l’image est prise. Comme nous le rappelle Marie-José Mondzain, « ([l]a violence du visible n’a d’autre fondement que l’abolition intentionnelle ou non de la pensée du jugement43 ».

Si la visualité constitue une confiscation du regard, il existe aussi un « droit de regard » qui s’oppose à l’hégémonie de la visualité. Comment pouvons-nous regarder sans prétendre nous en tenir aux certitudes trop immédiates de ce que nous voyons44 ? Peut-être est-ce justement à l’interface des déstructurations introduites par les tactiques de contre-visualité et de celles d’une esthétique décoloniale, qu’apparaissent des potentialités politiques au sein du champ artistique. Alors que la visualité comme mode d’organisation historique, sociale et politique trouve son fondement dans le système esclavagiste des plantations, elle se reformule aujourd’hui au sein du complexe militaro-industriel, selon Mirzoeff. Dans celui-ci, de nouvelles médialités sont offertes par les « progrès » technologiques : une vision machinique se déploie sur l’ensemble de la planète à des fins contre-insurrectionnelles, des outils de surveillance s’emploient à reconnaître et localiser les individus, des calculs algorithmiques sont supposés anticiper les désirs et les besoins de tout un chacun. Plusieurs artistes se saisissent alors de ces systèmes visuels de contrôle pour tenter d’en livrer une approche critique ou au moins distanciée, voire de provoquer un dissensus, une forme de résistance, ou bien, de ré-existence. Leurs pratiques cherchent à rompre et à perturber les flux hégémoniques à travers des tactiques de contre-visualités. Celles-ci parviennent enfin à dévier la trajectoire des représentations, tout en réorientant leurs significations possibles, désamorçant leur visée originelle et engageant les spectateurs dans des directions imprévues.